Installer Lokinet et Session

Guide d'installation de Lokinet et Session basés sur sur le réseau Oxen.

Au sommaire :

- 1-Qu'est-ce que Oxen ?

- 2-Qu'est-ce que Lokinet ?

- 3-Différences avec Tor

- 4-Installation de Lokinet

- 5-Qu'est-ce que Session

- 6-Différences avec Signal

- 7-Installation de Session

- 8-Conclusion

1-Qu'est-ce que Oxen ?

Oxen, anciennement connu sous le nom de Loki est à la fois :

- Un réseau chiffré et décentralisé.

- Une crypto-monnaie privée basé sur un fork du Monero,

Comme le réseau Ethereum, Oxen est basé sur la preuve d'enjeu (Proof of Stake) et fonctionne sur l'incitation financière en stackant ses jetons sur la blockchain.

Le sujet mérite d'être approfondis mais les crypto-monnaies et la blackchain n'étant pas le sujet de cet article, concentrons-nous sur les deux projets majeurs qui gravitent autour de Oxen :

- Lokinet.

- Session.

Pour suivre l'actualité autour de Oxen.

2-Qu'est-ce que Lokinet ?

Lokinet est un routeur en oignon à faible latence décentralisé qui utilise les nœuds de service Oxen comme relais.

Lokinet utilise les nœuds de service Oxen comme routeurs et ces derniers achemine les paquets de données chiffrés, ce qui garantit qu'aucun serveur ne connaîtra jamais l'expéditeur et le destinataire d'un paquet.

En utilisant le client Lokinet, votre navigation sur le réseau de ce dernier ainsi que sur Internet est totalement anonymisé et chiffré.

Votre FAI saura que vous utilisez le réseau Lokinet mais ne saura PAS quel site vous visitez.

Par exemple contre le DPI (Deep Packet Inspection) des FAI, Lokinet va utiliser le chiffrement HTTPS pour rendre illisible l'inspection des paquets et utiliser des ponts (bridge) qui permettent de contourner la censure de pays dis un "chouia" autoritaire (c'est plus complexe que ça évidemment).

Sachez pour ceux qui débutent les DNS par défaut des box internet des FAI sont de véritables boites noires et que les fournisseurs de VPN sont de véritables balances n'hésitant pas à collaborer avec les états si ces derniers leur demande de transmettre des informations sur vous (votre adresse IP, les sites que vous visitez).

Dis comme ça, Lokinet ça ressemble à un VPN, ça propose les mêmes avantages qu'un VPN (même mieux) mais ce n'est pas un VPN.

Pour en savoir plus sur Lokinet.

Le white paper (en français s'il vous plais) : https://loki.network/wp-content/uploads/2019/03/FrenchWhitepaperV3.pdf

Vidéo de présentation par Paf Legeek

3-Différences avec Tor

Sur le principe, ça ressemble vachement au réseau Tor par son fonctionnement, notamment avec les sites en .loki (les SNApps) similaires à ceux en .onion.

Mais la ressemblance s'arrête là car il existe de nombreuses différences entre les deux :

- Tor fonctionne sur la couche de niveau 7 (application) et gère que le trafic HTTP tandis que Lokinet fonctionne sur la couche de niveau 3 (réseau) et gère tout les types de trafic (TCP, UDP, ICMP, etc.)

- Tor est partiellement décentralisé (serveurs annuaires qui centralise les nœuds de sorties) et susceptible d'être détourné (en même temps vu l'historique de ses origines...) tandis que Lokinet est 100% décentralisé, stocke l'état du réseau sur la blockchain Oxen et chaque nœud est un routeur DHT (très utilisé dans les réseaux P2P).

- Tor est sensible aux attaques Sybil tandis que Loknet est moins sensible contre ces attaques en incitant les membres à stacké une certaine quantité de jetons Oxen avant de s’enregistrer comme nœud donc en cas de compromission volontaire, la personne responsable du nœud risque de perdre des plumes financièrement.

- Tor fonctionne sur la base du volontariat, Lokinet sur l'incitation financière.

- Tor ne chiffre pas le trafic sur les nœuds de sortie, Lokinet chiffre le trafic.

Enfin, Lokinet utilise son propre protocole nommé LLARP (Low-Latency Anonymous Routing Protocol), un protocole de routage en oignon de nouvelle génération qui vise à résoudre les problèmes posés par Tor et I2P.

Pour en savoir plus sur les différences entre les deux réseaux : https://csilinux.com/tor-vs-lokinet-a-comprehensive-comparison/

Pour une meilleure compréhension du sujet, je vous recommande cette vidéo sur l'histoire de Tor, son fonctionnement ainsi que ses avantages et inconvénients.

4-Installation de Lokinet

Pour installer le client, cliquez sur "Download Lokinet" et choisissez la version selon votre système d'exploitation (Linux, Windows ou macOS).

Ajoutez le dépôt et la clé gpg qui va avec.

sudo curl -so /etc/apt/trusted.gpg.d/oxen.gpg https://deb.oxen.io/pub.gpg

echo "deb https://deb.oxen.io $(lsb_release -sc) main" | sudo tee /etc/apt/sources.list.d/oxen.listPuis installez le paquet.

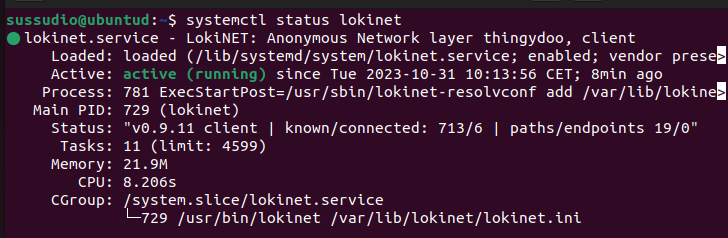

sudo apt update && sudo apt install lokinet-gui -yLe service devrait tourner en tâche de fond.

Et l'icone de l'application devrait également apparaître.

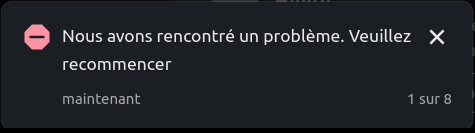

Mais l'application ne va pas fonctionner et planter.

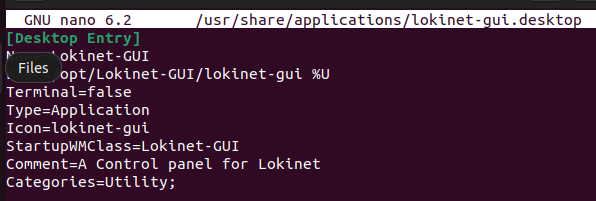

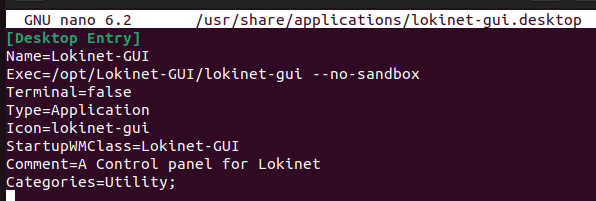

Ouvrez le fichier "lokinet-gui.desktop".

sudo nano /usr/share/applications/lokinet-gui.desktopÀ la troisième ligne, remplacez "%U" par "--no-sandbox" puis enregistrez le tout.

Déconnectez-vous de votre session, reconnectez-vous et relancez l'application.

Ensuite si vous avez des soucis pour ping les sites en .loki, il vous faudra corriger le DNS.

Ouvrez le fichier "head".

sudo nano /etc/resolvconf/resolv.conf.d/headAjoutez le DNS 127.3.2.1 puis régénérez le service resolvconf.

On vois que le site est accessible après modification.

Maintenant, tapez l'adresse suivante dans votre navigateur web pour accéder à l'annuaire des sites en .loki.

http://directory.loki/Dont les sites en .loki. Par contre beaucoup ne fonctionnent pas.

Bon je vous avoue que pour ma part, je suis pas très satisfait. faudrait que j'explore davantage la chose dans ma maquette virtualisé.

On va voir que du côté de Session, c'est beaucoup plus mature.

5-Qu'est-ce que Session

Session est une messagerie chiffrée, décentralisée et anonyme qui utilise le routage en oignon à faible latence Lokinet qui lui même utilise le réseau Oxen (on va y arriver).

6-Différences avec Signal

Session est basé sur un fork de Signal et utilise également le protocole de chiffrement de ce dernier.

Mais à la différence de Signal et de toutes les messageries disponibles sur le marché, Session n'enregistre AUCUNE donnée et ne vous demande AUCUNE information personnelle comme votre nom, votre adresse mail, votre numéro de téléphone ou votre empreinte numérique.

Session va utiliser une clé privé et une clé publique pour le chiffrement (AES-256) et le routage ainsi que des clés temporaires pour chaque message envoyé pour éviter les compromissions.

De plus, là où Signal est centralisé, Session est bien sûr décentralisé et utilise le système des essaims de Lokinet (voir la vidéo de Paf LeGeek).

Une messagerie qui vous promet un anonymat total, aucune interception, ni censure ni d'un état, ni d'une société, est-ce vraiment possible ? Manifestement oui, en tout cas sur la partie messagerie. Sur la partie vocal et vidéo, nous verrons plus bas que c'est plus compliqué.

Pour en savoir plus à ce sujet.

Une autre vidéo par Rob Braxman Tech, un youtubeur axé sécurité et vie privé qui explique dans cette vidéo comment fonctionne Session.

je le cite : L'application Session Private Messenger est l'une des rares plateformes de messagerie sécurisée à faire preuve d'une réelle connaissance de la protection de la vie privée. Cette application sait qu'il s'agit de données et de métadonnées, et comprend la distinction entre la simple sécurité et la sécurité et la protection de la vie privée.

Laissez-moi vous expliquer en quoi cette application et toute son infrastructure sont différentes et pourquoi vous devriez l'utiliser comme plateforme de messagerie sécurisée plutôt que les nombreuses applications défectueuses mais super populaires comme Signal, Whatsapp et Telegram.

Session dispose de sa propre chaîne Youtube qui est très active pour ceux qui s'y intéresserait.

7-Installation de Session

Pour installer Session, rien de plus simple, il suffit d'aller sur cette page.

L'application est disponible sur Iphone/Android ainsi que sur Windows, Linux (AppImage) et macOS.

Sur Linux, téléchargez le fichier AppImage (concurrent de Flatpack et Snap) et faites un "chmod +x" pour le rendre exécutable.

chmod +x session-desktop-linux-x86_64-1.11.4.AppImageLancez l'application et cliquez sur "Créer un Session ID".

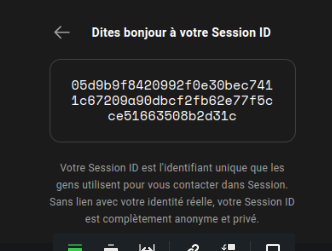

Là je vais me créer mon identifiant de session et comme vous pouvez le constater, Session ne demande :

- Ni adresse mail.

- Ni numéro de téléphone.

- Ni empreinte numérique.

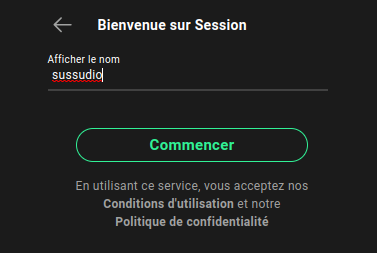

J'indique un peudo.

Et le tour est joué. Plus simple, tu meurt.

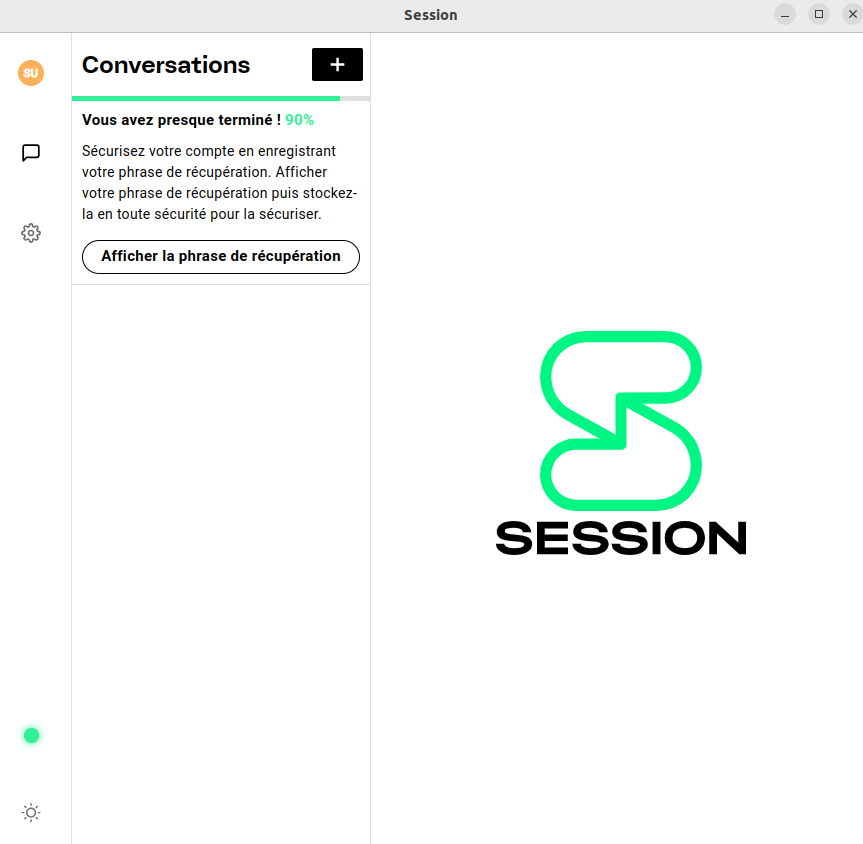

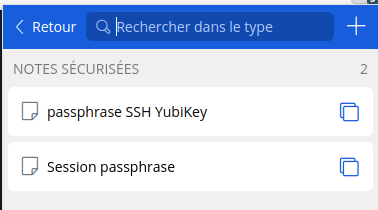

Cliquez sur "Afficher la phrase de récupération" puis enregistrez là en lieu sûr. Sans la phrase de récupération, aucune récupération du compte possible.

N'oubliez pas, Session ne vous demande ni numéro de téléphone, ni adresse mail, ni empreinte numérique. TOUT est décentralisé.

Si vous avez suivi mon tutoriel sur Vaultwarden, enregistrez la phrase dans votre coffre-fort.

Pour en revenir à Session, vous pouvez rejoindre ou créer des groupes publics ou privés.

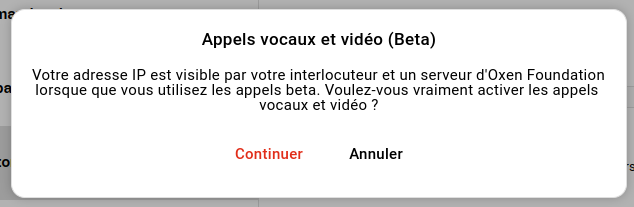

Vous pouvez également effectuer des appels vocaux et vidéos (en béta pour le moment) mais il y a un HIC.

Donc là vous ne serez pas 100% anonyme avec les appels vocaux et vidéos donc réfléchissez bien avant d'activer l'option.

Si vous souhaitez tester Session, voici mon QR Code pour m'ajouter.

À ceux qui seraient tenter de m'insulter en anonyme 😂.

8-Conclusion

Lokinet et Session sont des projets très prometteurs.

- Session est pour le moment l'application de messagerie qui respecte le plus la vie privée de ses utilisateurs et semble rencontrer de plus en plus de succès.

- Lokinet est pour le moment trop sous côté face à Tor.

Néanmoins, quelques bémols.

Les appels vocaux et vidéos sur Session peuvent vous dés-anonymisé donc à prendre en compte.

De plus, Oxen, Lokinet et Session sont développés par l'OPTF, la première organisation technologique à but non lucratif de protection de la vie privée en Australie.

Le problème c'est que ce pays fait partie des "Five Eyes" qui désigne l'alliance des services de renseignement de l'Angleterre, des Etats-Unis, du Canada et de la Nouvelle Zélande entre autres.

Donc pas impossible que le gouvernement australien demande à ce que des backdoors soient intégrés si ces solutions rencontre un certain succès.

Voir cette série de quatre vidéos sur Tor et le Darknet qui parle notamment des "Five Eyes", du réseau Échelon, des scandales PRISM.

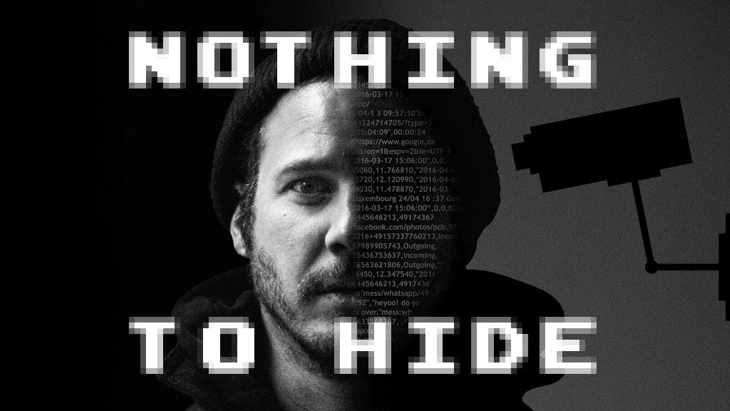

Et en passant, pour ceux qui découvre le sujet de la vie privée, essayez de vous y sensibiliser à travers ce documentaire que je vous recommande vivement.

Sources :